Vectra - Microsoft: SOC láthatósági triád

A kiberbiztonsági támadások megelőzése és elhárítása központi szerepet kell betöltsön minden vállalat életében. Egy komplex és jól felépített SOC (Security Operation Center) pontosan abban segíti a KKV-kat és nagyvállalatokat, hogy a lehető legnagyobb biztonságban tudják információs értékeiket.

Az elmúlt években egyértelművé vált, hogy a hagyományos védekezési formák nem elég hatékonyak a kiberbiztonsági incidensek megelőzésében, detektálásában és kezelésében. A fenyegetések egyre fejlettebbek, hosszú időn keresztül fejtik ki hatásukat. Ahhoz, hogy gyorsan reagáljunk rájuk, elengedhetetlen a teljes infrastruktúránk, rendszerünk maximális átláthatósága.

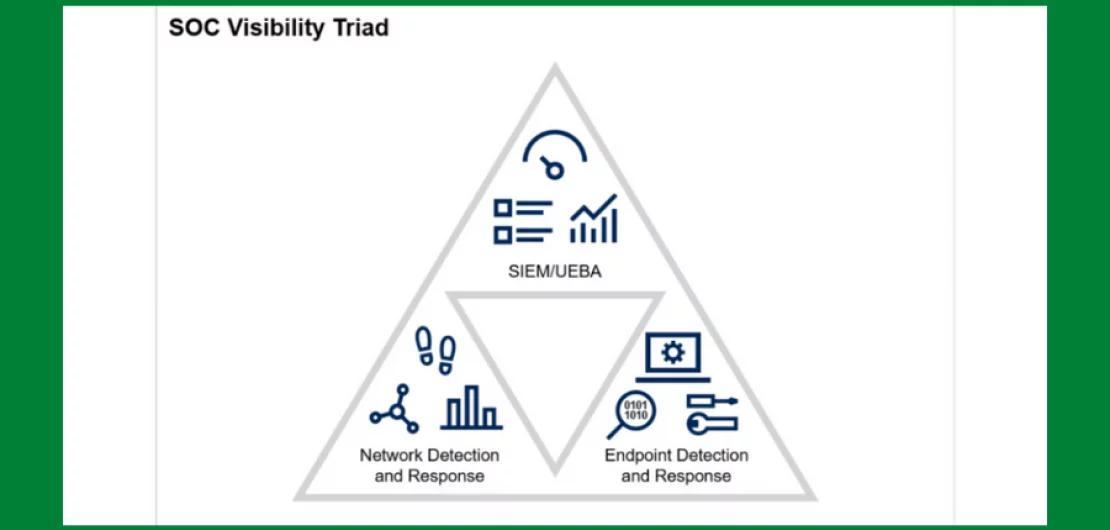

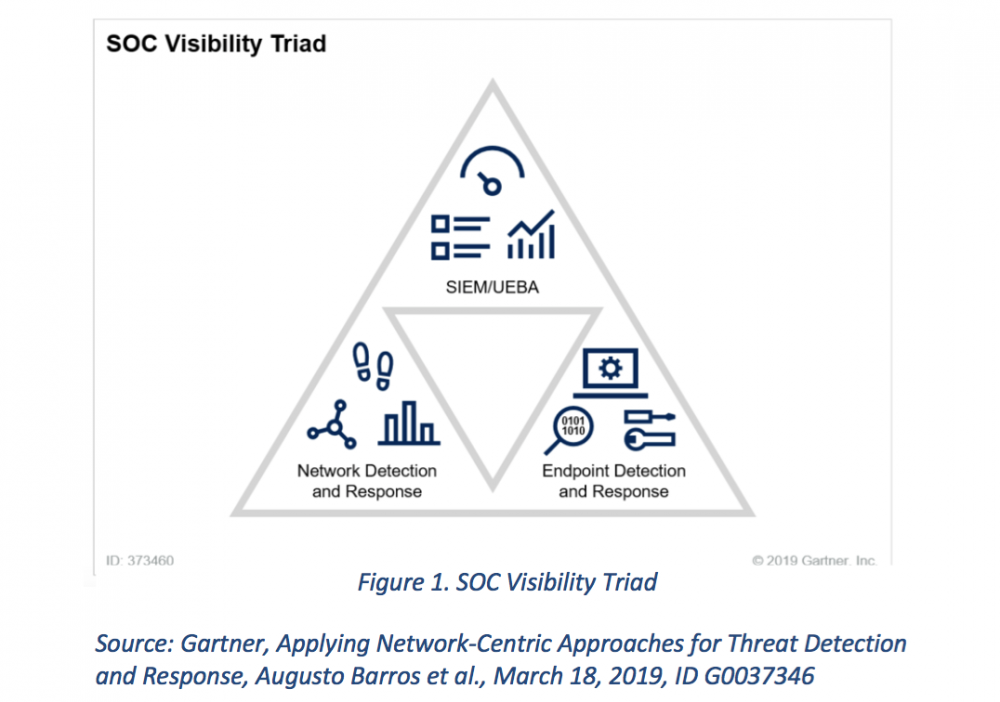

SOC Visibility Triad (SOC láthatósági triád)

A SOC Láthatósági Triád elnevezést Augusto Barros, Anton Chuvakin, és Anna Belak vezett be és publikálta a Gartner “Applying Network-Centric Approches for Threat Detection and Response” riportjában, 2019 márciusában.

A Gartner 2019-es jelentése szerint, ahhoz, hogy elkerüljük a fejlett támadások okozta károkat, minden szervezetnek több olyan adatforrásra is szüksége van, ami a támadásokat detektálja, illetve kezeli. A kutatási anyag a modern IT biztonsági műveleti eszközöket a Hideg háborúban kulcsfontosságú koncepció, a “nukleáris triád” analógiájához hasonlítja. Ennek tükrében, a Gartner szakértői meghatározták azt, hogy a modern SOC saját nukleáris láthatósági hármasa:

- a SIEM – UEBA

- a végpont detektálás és válaszadás

- a hálózat központú detektálás és válaszadás (NTA, NFT and IDPS).

Ennek a hármas leosztásnak a fókuszban tartása, tehát, alapjaiban hozzájárul ahhoz, hogy fokozottan jól működő SOC-ot tartsunk fent.

Vectra – Microsoft: SOC – Visibility Triad

Ha eddig korlátozottak is voltak a lehetőségeink az említett “édeshármas” elképzelés megvalósítását illetően, most ígéretesnek tűnik a Vectra és a Microsoft különleges “fúziója”, mert jellemzően magasabb szintre emeli a preventív kontrollt, úgymond kiteljesíti a SOC Visibility Triad koncepciót. Az alábbiakban vegyük át, hogy az egyes komponensek mit adnak hozzá a teljes egészhez.

Microsoft Defender Advanced Threat Protection

A Microsoft Defender ATP egy egységes végpont biztonsági platform, mely a preventív védelemre, a behatolást illető detekcióra, az azzal kapcsolatos nyomozásra és az eredmények tekintetében történő válasz lépések végrehajtására lett kifejlesztve.

Rálátást biztosít az operációs rendszer részleteire, memória és kernel szinten is. Ezek az információk más biztonsági elemző rendszerekbe továbbíthatóak, ezáltal olyan összefüggések is felfedezhetőek, melyek az egyes hostok mélyebb vizsgálatai nélkül rejtve maradnának.

Vectra hálózati felügyelet és reakció

A hálózat metaadatait felhasználva, irányított mesterséges intelligenciával, gépi tanulással és adatmatematikával ismeri fel a hálózati forgalomban az egyes, támadásokhoz is köthető eseményeket. Az egyes detekciók között logikai kapcsolatokat épít, ezáltal gyorsan modellezhető egy teljes kill-chain, a távirányítástól vagy felderítéstől kezdve, az oldalirányú mozgásokon át, az adatszivárogtatásig vagy távoli kódtelepítésig bezárólag.

A Microsoft Defender ATP natív integrációja segíti a biztonsági felügyeleti csoportot azzal, hogy a hálózati és a kliens oldali adatok értelmezésével pontosabb detekciókat biztosít. Amennyiben szükséges, a biztonsági felügyeleti csoport azonnal blokkolhatja a problémás felhasználói fiókokat vagy izolálhatja a kliens gépet a Microsoft Defender ATP-vel, mindezt egyetlen felületről.

Microsoft Azure Sentinel

A Microsoft SIEM rendszere képes a Vectra és a Microsoft Defender ATP-tól érkező syslog adatok fogadására. Incidens esetén az elemzők előre gyártott folyamatokkal és a Vectra dashboard segítségével gyorsan azonosítani tudják az incidensben részt vevő klienseket és felhasználókat. A nyomozás gyorsabb és könnyebb értelmezni a támadás természetét.

A SIEM rendszer továbbá képes a hálózati biztonság egyéb eszközeivel is kommunikálni (tűzfal, NAC, IPS, stb.) így akár automatikus folyamatok is kialakíthatóak a támadások elleni proaktív védekezés érdekében.

A Vectra és Microsoft együttműködés legfontosabb jellemzői

- A Vectra Cognito platform, a Microsoft Defender ATP és a Microsoft Azure Sentinel között natív integrációkkal valósul meg a SOC láthatósági triád elképzelés.

- Együttes használatukkal képesek leszünk komplexebb kérdések megválaszolására is, mint például:

- egy másik eszköz gyanúsan viselkedett-e, miután kommunikált egy potenciálisan veszélyeztetett eszközzel

- milyen szolgáltatást és protokollt használtak

- milyen egyéb eszközök vagy felhasználói fiókok lehetnek érintettek

- kapcsolatba került-e más eszköz is ugyanazzal a külső IP címmel vagy domain-nel

- szokatlan módon használták-e a felhasználói fiókot más eszközökön is.

- A natív integrációkkal, amelyek egyesítik az adatforrásokat, a veszélyeztetett fiókok letiltásával, a kliensek elkülönítésével, valamint az előre elkészített SOC láthatósági dashboard-okkal jól összehangolt válaszokat adnak, fokozzák a biztonsági műveletek hatékonyságát és csökkentik a kockázatot jelentő időt a vállalkozás számára.

- 360 fokos rálátást biztosítanak a felhős és data centeres környezetekben egyaránt, a Vectrának köszönhetően.

- Grund-level eszköz- és eljárás nézetet biztosítanak a Defender ATP-nek köszönhetően.

- Nagy mennyiségű alkalmazás- és naplóadat nyerhető ki használatukkal az olyan SaaS telepítésekből, mint például az Azure Sentinel O365-ből.

- A támadókat blokkolják és izolálják, nem pedig a forrásokat.

- Növeli a biztonsági felügyelet hatékonyságát és csökkenti az egyes támadások felfedezésének és kivédésének idejét.

- Automatikus válaszlépéseket adnak az incidensekre az Azure Sentinelben a Vectra konfigurálható fenyegetés és bizonyosság rangsorolása alapján.

Ha szeretnétek növelni Ti is a SOC hatékonyságát és megelőznétek azt, hogy a kibertámadók megvessék lábukat rendszeretekben, akkor itt az ideje megismerkedni kicsit jobban a Vectra és a Microsoft Defender ATP és Mircosoft Azure Sentinel termékintegrációkkal. Az alábbi gombra kattintva kérhettek tőlünk demót, vagy elküldhetitek kérdéseiteket számunkra. A Vectra – Microsoft együttműködés gyártói datasheet-jét pedig itt tudjátok letölteni.

EN

EN