SpyCloud: Dark Web riport és 2020-as előrejelzés

Hiába a kiberbiztonsági elővigyázatosságok, az informáicóbiztonsági szakemberek naprakész reakciói a támadások és visszaélések visszaszorítására, sajnos a Dark Web legalább olyan dinamikusan és gyorsan fejlődik, növekszik, mint az ellene folytatott válaszlépések. A Spycloud egy nemrégiben kiadott tanulmánya, jelentése szerint (Innovation on The Dark Web címmel itt érhető el) egyre határozottabban teszi le lábnyomát egy úgynevezett következő, harmadik Dark Webes generáció.

A kutatási anyagban is szépen körvonalazódik, hogy napjaink legjellemzőbb Dark Webes visszaélései azok a kívülről teljesen átlagosnak tűnő, ám a valóságban fake vállalkozások, melyek vásárlásnak álcázott tranzakciókkal csalnak ki sokszor súlyosabb összegeket is a felhasználókból. Mondanunk sem kell, hogy az ilyen webes vásárlások után kiszállítás nyilván nincs… sőt, mire a rászedett fél ráébred, hogy mi történt vele, a cég/weboldal már nem is létezik, azaz mielőtt az elkövetőket elkapnák, azok már rég odébb is állnak és új cégnévvel, új business-t hoznak létre, azaz a folyamat újra és újra megismétlődik.

A Spycloud jelentéséből kiderül, hogy a Deep Web nem egyenlő a Dark Webbel, annak ellenére, hogy sokan gondolják ezt és húznak is párhuzamot a két jelenség között. Pedig a deepweb az, amin felhasználói időnk nagyrészét töltjük. Olyan nyilvános, közösségi oldalak hálózata ez, amelyek általában valamilyen hitelesítő adattal, jelszóval védettek és ezért nem indexáltak (pl. Facebook, Dropbox stb.). Ezzel ellentétben a Dark Web a kiberbűnözés, a terrorizmus, az illegális tevékenységek melegágya, ahol naponta cserlének gazdát az adatok, információk, drog stb... Itt minden elérhető, ez lényegében egy online feketepiac: egyszerre változékony és ugyanakkor nagyon dinamikusan fejlődő is.

A Dark Webet ugyan nem könnyű elérni, ám nem is láthatatlan. A legtöbb kiberbűnöző itt “dolgozik”. Az egyes Dark Web piacok létrehozói, üzemeltetői azt gondolják, hogy teljesen láthatatlanok a kibervédelemi szakemberek, programok számára. Ez, ma már tudjuk, hogy óriási tévedés: ugyanis lehet, hogy a személyazonosságuk egy idei rejtett marad, de idővel, sikerül őket megtalálni és bizonyítékokat gyűjteni ellenük az innovatív információbiztonsági technológiák segítségével.

Anno, 2017-ben, a Bayonet Operation felszámolta az addigi idők két legnagyobb Dark Web hálózatát: az AlphaBay-t és a Hansa-t. Ez, az aktív kiberbűnözőket olyan, más Dark Webes területekre kényszerítette, mint az r/DarkNetMarkets SubReddit. Amint egy Dark Netes területet felszámolnak, új jelenik meg helyette. A Spycloud jelentése kitér ezekre a jelenségekre is, azaz megmutatja, hogy a kiberbűnözők hogyan idomulnak a feketepiaci változásokhoz, hogyan “dolgoznak” a Dread-en belül.

Anno, 2017-ben, a Bayonet Operation felszámolta az addigi idők két legnagyobb Dark Web hálózatát: az AlphaBay-t és a Hansa-t. Ez, az aktív kiberbűnözőket olyan, más Dark Webes területekre kényszerítette, mint az r/DarkNetMarkets SubReddit. Amint egy Dark Netes területet felszámolnak, új jelenik meg helyette. A Spycloud jelentése kitér ezekre a jelenségekre is, azaz megmutatja, hogy a kiberbűnözők hogyan idomulnak a feketepiaci változásokhoz, hogyan “dolgoznak” a Dread-en belül.

A Spycloud kutatási anyaga számos példát hoz a Dark Web világából. Az egyik ilyen, az Empire Market, ami a Dark Netes feketepiac virágzásának az AlphaBay-re kisértetisen hasonlító változata és, amelyet a Bayonet Operation után hoztak létre. Az Empire Market kripovalutával működik, része annak a virágzó kripto piacnak, ami egyre nagyobb tért hódít, annak ellenére, hogy sok a használatával járó biztonsági rés.

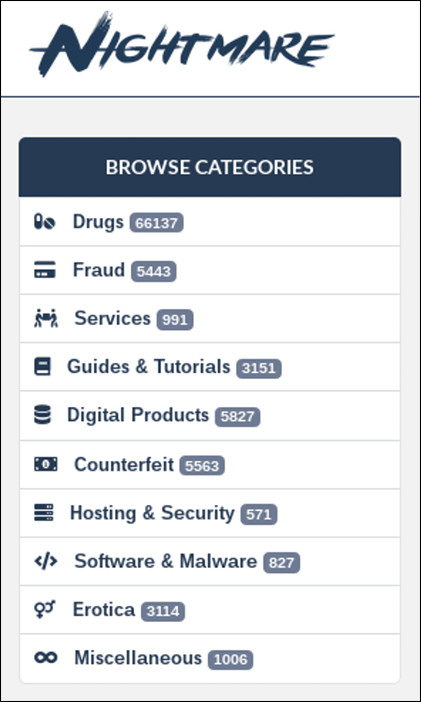

Említésre kerül a Nightmare Market is a jelentésben, ami hűen elnevezéséhez, igazi rémálommá tudja varázsolni a felhasználók életét, képes például kizárni őket akár saját accountjukról is. Nem igazán lehet mit kezdeni vele. A webhely szinte minden illegális kereskedelmi területet lefed: a kábítószer értékesítéstől a hamisított termékek forgalmazásáig.

Mivel ezek a feketepiacok jönnek-mennek, nehéz egységes képet adni arról, hogy a darknet mely területei aktívak éppen. Az FBI-nak a Deep Dot Web lekapcsolásával sikerült átmenetileg felderíteni az aktív feketepiacok státuszát. De, mint minden ezen a területen, ez sem bizonyult hosszú életű viszonyítási pontnak. Folyamatos a megjelenése azoknak az új darknetes webhelyeknek, amelyek újabb és újabb aktív feketepiacos elérhetőségeket kínálnak a kereskedőknek és a felhasználóknak (fogyasztóknak).

Az emberi tényező és a Dark Web kapcsolata

A feketepiac virágzását az emberi kíváncsiság, akarat és a fogyasztói igények táplálják. Egészen addig, amíg kereslet mutatkozik egy darknetes szolgáltatásra, a kiberbűnözők meg fogják és meg tudják majd találni annak módját, hogyan elégítsék ki a keresleti igényeket. Az emberek, tehát maguk működtetik ezt a rendszert.

A darknet működése olajozott, bár néha azért bekerül az a bizonyos porszem a fogakerekek közé. Jó példa erre Alexandre Cazes, az AlphaBay alapítójának esete. Egyszerű emberi mulasztásnak köszönheti, hogy lekapcsolták: egy olyan régi e-mail címet használt nyilvánosan, ami már felmerült egy korábbi nyilvános fórumon, az AlphaBay Market új tagjainak üdvözlő üzeneteiben. Ezt az e-mail címet közvetlenül össze tudták vele kapcsolni, így megvádolhatóvá vált zsarolással, pénzmosással, kábítószer terjesztéssel és személyazonosság eltulajdonlással is. Ám nem ő az egyetlen, aki azt gondolta, hogy megúszhatja a darknetes jelenlétet. A Ts. Silk Road alapítóját, Ross Ulbricht-et szintén sikerült elkapni, amikor közzétette privát e-mail címét az interneten, a LinkedIn profilját személyes adatokkal frissítve.

A hatóságok úgy tűnik, hogy ugyanazzal a módszerrel deríti fel a kiberbűnözőket, mint bármely már büncselekmény elkövetőjét. Gyűjtik és elemzik az adatokat, majd egyszerűen kivárnak. Teszik ezt azért, mert mert előbb, vagy utóbb a kiberbűnözők is mindig elkövetnek valamilyen hibát (ahogy azt a jelen, említett esetekben is mutattuk): digitalis bizonyítékot, lábnyomot hagynak maguk után figyelmetlenségből, így összekapcsolhatóvá válnak az általuk létrehozott darknetes piacokkal.

Milyen tendeciákra számíthatunk a Spycloud tanulmány szerint?

Megjósolni a következő lépéseket, történéseket, szinte lehetetlen. A technológia fejlődésével a kiberbűnözők is számolnak, lépést tartanak. Stratégiájuk és a működésük láthatatlanása érdekében tett biztonsági lépéseik egyre innovatívabbak, idomulnak a korhoz, azaz az újabb és újabb darknetes piacokon alkalmazott biztonsági intézkedések sikeresek és anonim tartják az ott végbemenő tranzakciókat.

De a darknetes piacok amilyen gyorsan megjelennek, pont ugyanolyan gyorsan képesek is eltűnni. Nem tudni, hogy a mostani, harmadik generációs Dark Webek gyengébbek lesznek vagy erősebbek, okosabbak, biztonságosabbak elődeiknél. Egy biztos: egyre könnyebb névtelenségbe burkolózva használni őket, ami lényegesen megnehezíti a felderítésüket és felszámolásukat. Szerencsére az IT biztonsági technológiák, vezetők is lépést tartanak a fejlődéssel, így új, kifinomult módszerekkel tudnak fellépni a kiberbűnözés ellen.

Miért érdekes ez a SpyCloud szemszögéből nézve?

A Spycloud az ATO (Account Takeover) megelőzésének az egyik vezető szolgáltatója, ami működő megoldásokat, monitorozást kínál 3rd party adatszivárgásból eredő kompromitált vállalati accountok számára. A gyártó technológiai fejlesztéseinek köszönhetően az incidensekről már az adatszivárgások publikussá válása előtt tudomást lehet szerezni.

A Spycloud OSINT és HUMINT felderítési módszerrel dolgozik, azaz a nyilvános forrású hírszerzés (korábbi támadásokból, hackelésekből származó, már publikus inforációkból dolgozó) mellett emberi erőforrás alapú felderítést is végez. Ez utóbbi folyamat során a SpyCloud “ügynökei” a darknet területeken végeznek felderítéseket és az ott fellelhető felhasználói adatbázisokat szerzik meg social engineering módszerrel, így az egyes accountok, érintett szervezetek, akár azonnal figyelmeztetést is kaphatnak a kompromittáltságukról.

A SpyCloud a legnagyobb, 77 milliárd adatot tartalmazó adatbázisa több, mint 18 milliárd titkosítatlan jelszót tárol.

Mit vetít előre a SpyCloud 2020-ra?

A SpyCloud CEO-ja, Ted Ross jóslata szerint a 2020-as év a “jelszó változtatási” politika halála lesz, mert a biztonsági vezetők végre felismerik majd, hogy az időszakos jelszócserék nem elég megbízhatóak.

Több vállalatnál is bevett gyakorlat a 90 naponkénti jelszócsere, amit ugyan a felhasználók nem szeretnek, mégis kisebb rosszként élik meg ahhoz képest, mintha rendszeresebben kellene változtatniuk felhasználói adataikat.

Ha azt nézzük, hogy ma egy átlatos internet felhasználó legalább 200 webhelyre van bejelentkezve, nem csoda, ha ugyanaz a jelszó rotálódik még mindig több webhely és fiók esetében. Megjegyezni ennyi adatot, ráadasul 90 naponta mindezt elölről kezdeni, a legtöbb felhasználónak amúgy is nyűg. Mit tesznek ilyenkor? Legtöbben az egyszerűbb utat választják: előhúzzák újra egy-egy régebbi, bevált, “megjegyzett” jelszavukat. Azonban minél gyakrabban változnak a jelszavak, annál nagyobb az esély arra, hogy a már korábban kompromittált jelszavakat is használják. És a kiberbűnözőnél türelmesebb nincs! Szépen kivárja a 90 napot, hogy újra bepróbálkozzon a veszélyeztetett jelszavak listájával. Teszi mindezt addig, amíg sikeresen horogra nem akadnak az accountok. Ha úgy vesszük, akkor a 90 napos jelszócsere “program” valójában a bűnözők kezére hajtja az értékes adatokat.

Mi lehet biztonságosabb tendencia ennél a 90 napos cserénél? Az, ha a felhasználókat csak akkor kényszerítjük cserére ha sérül a jelszavuk. A SpyCloud szerint nem szabad ütemezni a jelszóváltást, érdemesebb inkább a gyártó automatizált ATO megelőző termékét használva, folyamatosan ellenőrizni a vállalatok dolgozóinak accountjait, jelszóerősségét, kompromittáltságát.

Ha szívesen olvasnál többet a SpyCloud ATO kapcsán, akkor kattints ide, ahol értékes workshop videókat, dokumentumokat is találsz. Ha pedig kérdésed van, akkor az alábbi gombra kattintva vedd fel velünk a kapcsolatot.

Update: A filter:max Virtuális Security Konferencián egy előadást szenteltünk a SpyCloud ATO prevenciónak is. Kattintsatok az alábbi videóra, hogy megismerjétek, hogyan végez a Spycloud vegyes humán és automatizált intelligencia (HUMINT) alapú felderítést a darkweben keringő kompromittált jelszó adatbázisok felderítésére.

EN

EN