M-Trends 2018 - minden, ami malware

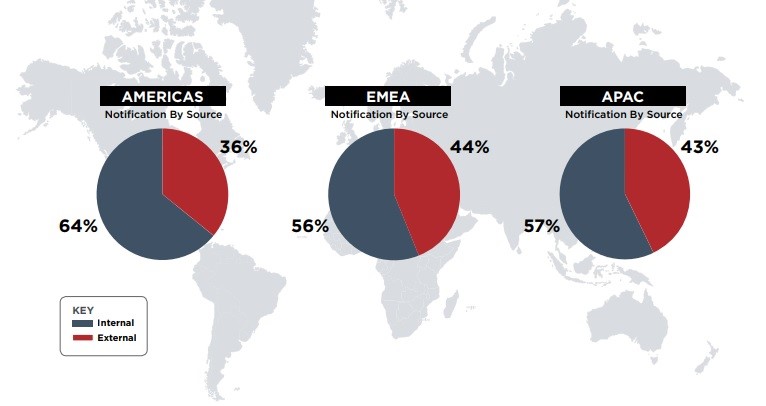

Biztos nem ismeretlen számodra a FireyEye márka, olvastál róla, hallottad mit tud. A legtöbb cég életében komoly mérföldkő, amikor döntést hoz saját biztonsági rendszeréről. Beszélnek a számok, a tények, pörögnek a összegek, végül a legtöbben megelégednek egy hirtelen büdzsébe illeszthető arany középúttal. Pedig kisebb extra ráfordítással előre látható, hogy a FireEye sokkal jobb befektetés, mint bármi más jelenleg a piacon.

A legutóbbi teszten is kiderült, hogy édemes számolni ezzel a platformmal, ugyanis a résztvevő cégek 95%-a azt tapasztalta, hogy a kis biztonságosnak hitt hálózatukon belül, a FireEye használatával, megbúvó, fertőzött kiszolgálóra találnak. Akik, tehát, bizalmat szavaztak a FireEye védelemnek, azok számára láthatóvá és megállíthatóvá váltak a hálózaton belüli és távmunkában dolgozó felhasználóikat célzó támadások.

Mit kell tenned, hogy ne tudják kijátszani a rendszeredet?

Mivel manapság tényleg gyerekjáték áthatolni egy egyszerű tűzfalon, URL gateway-en, IPS rendszeren és tele a piac szedett-vedett vírusirtó programokkal, ezért csak az nem fertőződik meg, aki nem akar. Ha kicsit olvastál mostanában a témában, akkor tudod, hogy a sandbox alapú felismerési eljárások sem garantálják már a tökéletes védelmet.

Ha azt gondolod, hogy ez mind rizsa, akkor érdemes belenézzél az M-TRENDS 2018-as riportba és te is hirdetni és élni fogod az igét, miszerint: aki a sötét oldalon áll, annak elég egyszer bejutnia azon a bizonyos biztonsági résen, aki pedig védekezik, annak minden alkalommal jól kell védekeznie. Nem csak egyszer, hanem amíg világ a világ.

Néhány sokkoló adat a FireEye riportból

Nyilván mindenkinek a saját portája a legkedvesebb, azért jó, ha tudod, hogy itt igazi, életből merített adatok, tények is vannak a marketing bullshit mögött. Mi sem bizonyítja jobban ezt, mint, hogy a FireEye mindennap ott áll a számítógépes támadások frontvonalán. Csak nézd a számokat!

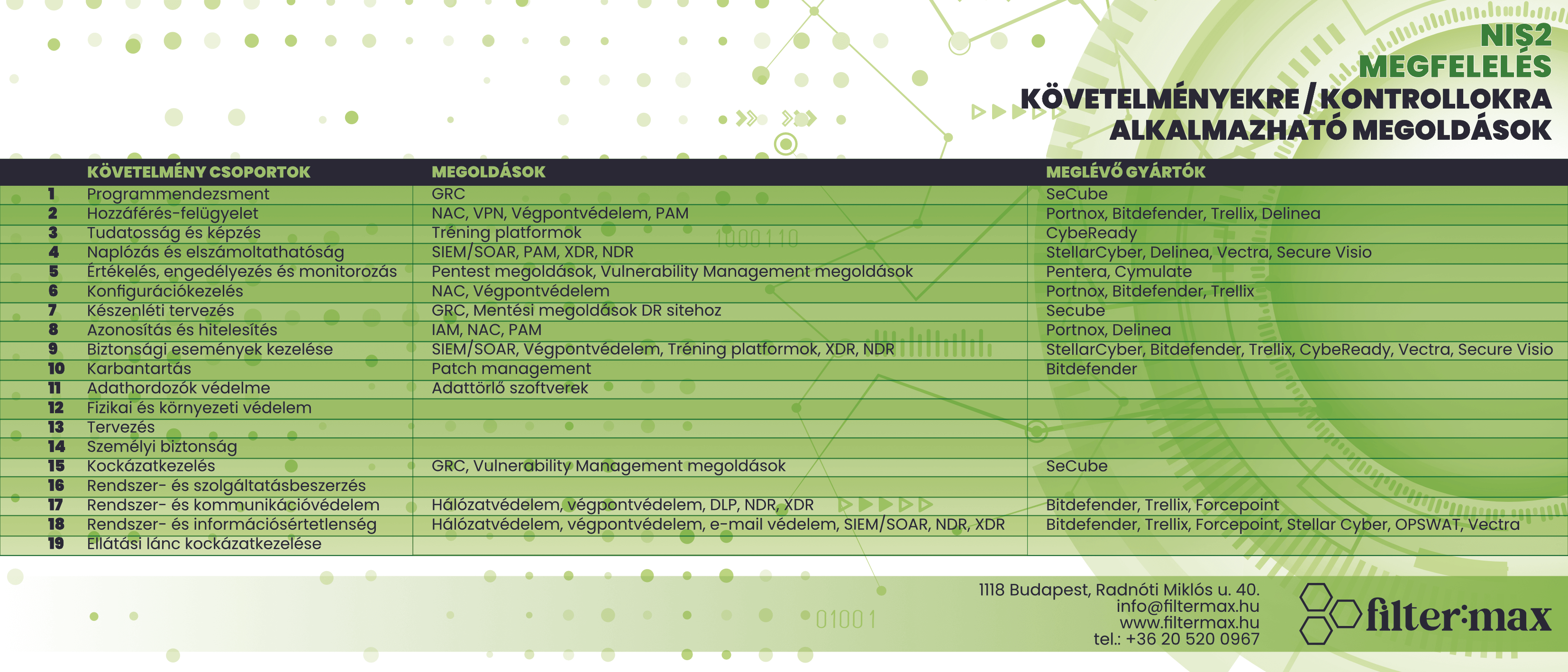

Nem meglepő, de ha külső forrásból derül fény arra, hogy kompromittálódtunk, akkor jóval hosszabb ideig tart a fertőzés. A mi régiónkban átlagosan 305 napig, szemben azzal a 24 nappal, amennyi ideig a saját magunk által felfedezett behatolások tartanak.

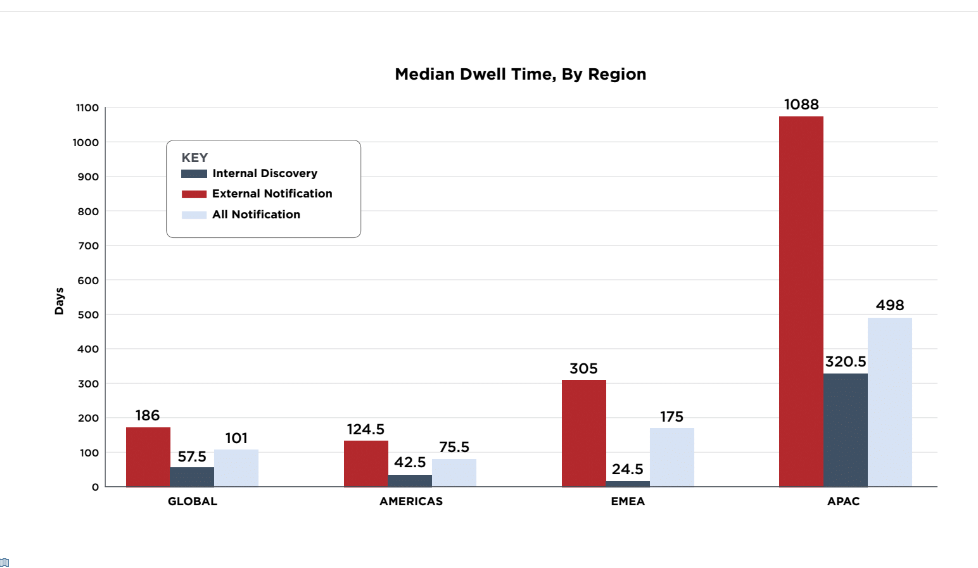

Emellett az EMEA régióban az átlagosnál is többször, majdnem az esetek felében fordul elő, hogy nem a megfertőzött szervezet, hanem valamilyen külső forrás figyelmeztet a támadásra. Elég kellemetlen nem?!

Tudtad, hogy aki egyszer áldozattá válik, jó eséllyel többször, vagy több különböző támadó által is célpontba kerül? A számok beszédesek. A riport pedig kendőzetlenül megmutatja a valóságot!

FireEye, az APT malware elemzés királya!

Hallottál már a Multi-Vector Virtual Execution motorról? Nos, ez a rendszer alfája és omegája. Ez a motor fogja neked is elhozni a béke szigetét, ugyanis lehetővé teszi a beérkező kódok dinamikus, szignatúra nélküli virtuális elemzését. Röviden ez annyit jelent, hogy a virtuális gépeken futtatott gyanús elemek ellenőrzése (legyenek azok fájlok, weblapok, e-mailek) hiper sebességgel történik meg, ráadásul valós időben. A motor okos. Folyamatosan tanul és egyéb fenyegetési vektorok elemzésével manuálisan is bővíthető.

A FireEye a modern lopakodó malware támadások elleni védelem. A szignatúramentes, teljesen virtualizált felismerő motor és a támadási adatokat gyűjtő hálózat kombinációja olyan biztonsági hálót jelentenek, amit a malware-ek egyszerűen nem tudnak kijátszani. Felderít és védelmet nyújt egyidőben. Teszi mindezt úgy, hogy a végeredmény: brutálisan csökken a támadás jelzésétől a kijavításig történő idő. Kell-e annál nagyobb öröm, mint, hogy egy esetleges malware támadás káros hatásait csökkenteni tudod?!

Mire tudod használni a FireEye-t?

Egy hosszú, álomba ringatós lista helyett igyekeztünk neked pontokba szedni a lényeget:

- vizsgálja a hálózati forgalmat

- ellenőrzi a végpontokat

- legjobb barátod a Zero-Day védelemben

- van neki egyedi malware vizsgáló hypervisora

- tudja, mi az, hogy sandbox-észlelés elleni védelem

- mestere az exploit- és callback detektálásnak.

A FireEye mérnökök tehát odateszik magukat az ügyfelek érdekében. Folyamatosan monitoroznak, hogy az iparág legjobb technológiáját építsék fel neked, nekünk, mindenkinek.

Ha komolyabb védelmet szeretnél a rosszindulatú programok ellen, ha tényleg keresel Zero Day védelemi megoldásokat, ha le akarod karatézni az APT-ket és az egyéb malware támadásokat, akkor tőlünk bármikor kérdezhetsz. Ez nem kötelezettség, csupán tudatos viselkedés. Optimalizáld rendszered védelmét a biztonsági műveletek egész életciklusa során.

Ha eddig „csakazértsem” kattintottál a riportra, akkor itt találod újra a linket. Szerintünk ne hagyd ki! Ha pedig komolyan vagy komolytalanul, de kérdeznél a lehetőségekről, részletekről, akkor az alábbi gombra kattintva pillanatok alatt elérsz bennünket! Mi várjuk a jelentkezésedet!

EN

EN