Hét éve az élmezőnyben a Forcepoint NGFW

Az NGFW kiválasztása szempontjából elengedhetetlen a független tesztelés, ezért a Forcepoint örömmel viseli az NSS Labs „AJÁNLOTT” minősítését immár töretlenül hetedik éve.

Ez azért nagy szó, mert az NSS Labs az IT biztonsági piac legelismertebb független, saját módszertannal dolgozó biztonsági eszközöket tesztelő szervezete. A Forcepoint NGFW az NSS Labs 2019 NGFW SVM grafikonjának jobb felső sarkában kapott helyet, ami azt jelenti, hogy a legjobbak közé tartozik és megerősíti azt, amit az ügyfeleinktől is visszajelzésként kapunk: a Forcepoint NGFW kiváló kombinációja a biztonságnak és a költséghatékonyságnak.

A Forcepoint NGFW az igényekkel fejlődik- a márka a régi, a kihívások újak

A tűzfalak piaca az egyik legnagyobb és legrégibb a biztonsági piacon. A tűzfalak számos fejlesztésen mentek át, a korai csomag – és állapotszűréstől eljutottunk a proxy alapú és dinamikus csomagszűrő képességű eszközökig. Azonban a cél mindig is ugyanaz volt a történelem során, a hozzáférési szabályozás kialakítása két hálózat között és ezen szabályrendszer alkalmazása. A Forcepoint NGFW-vel ez könnyedén megvalósítható, de ennél sokkal többre képes. Lássuk, miért is nevezik jogosan nextgeneration firewallnak.

Security Effectiveness – a hatékonyság mindenekfelett

HTML 5 megjelenésével nem csak a webböngészők és a biztonsági fenyegetések fejlődtek, hanem szerencsére a tűzfalak is. Kellett, mert elavultak. NGFW -t hagyományosan a hálózat szélén történő védekezésre használták, de néhány vállalkozás kibővítette védekezését a belső hálózat szegmenseinek bevonásával. A Web 3.0 beköszöntével a régebbi tűzfal-technológia hatékonysága gyengült. Mivel a régebbi tűzfalak például nem képesek megkülönböztetni egymástól a tényleges HTTP-forgalmat és a nem HTTP-szolgáltatásokat, mint például egy 80-as porton keresztül lebonyolított VoIP vagy az instant message, ezért megnövekedett az újabb technológiák iránti igény.

Napjainkban, alapvető elvárás, hogy a tűzfalaknak fejlődnie kell a megnövekedett komplexitás kezelésére. Az alkalmazás-szintű szűrést ki kell egészíteni port és végpont szűréssel is, a hálózati alkalmazások meghatározására már nem lehet csak a port- és a protokoll-kombinációkra támaszkodni. Egy NGFW-nek, mint amilyen a Forcepoint terméke, képesnek kell lennie a hatékonyság biztosítására is.

Például meg kell tudnia határozni, hogy mely alkalmazások futnak éppen, függetlenül attól, hogy melyik portot használják. Akár már ezzel könnyen tesztelhető, hogy egy eszköz képes-e hatékonyan alkalmazni a security policyket.

NSS Labs teszt – miben hasított a Forcepoint NGFW?

Az NSS Labs tesztjében alkalmazott számos tesztelési technika évek óta széles körben ismert és azokat az NGFW termékkategória minimális követelményeinek kell tekinteni.

Korábban már azt is bemutattuk, hogy milyen módszerekkel „tesztelik” a támadók a tűzfalakat.

Az egyik leggyakoribb támadási módszer a megkerülő technika. Az evazív (kitérő, megkerülő) technikák a támadások álcázását és módosítását jelentik a kézbesítéskor. Ezek a módszerek arra jók, hogy a támadók elkerüljék, kijátsszák a biztonsági megoldások észlelési és blokkolási technikáit.

De lássuk néhány érdekes részletet a teszteredményekből:

- A Forcepoint letesztelt 2105 NGFW eszköze a v6.3.11 -es OS verzióval nem maradt alul a jelenleg legnaprakészebb átfogó támadás alatt sem. A ráengedett 1784 exploit és payload 100%-át blokkolta.

Ha érdekel, hogyan is zajlik élesben az ilyesmi, nézd meg ezen a korábbi videón, hogyan blokkol egy trójait egy Forcepoint NGFW.

- A biztonsági hatékonyság és a teljesítmény között gyakran kell kompromisszumot kötni, de nem a Forcepoint NGFW termékeknél. Természetesen a jó méretezésen sok múlik, ehhez ad is a gyártó egy kis segítséget, hogyan csináld okosan. Méretezési útmutató

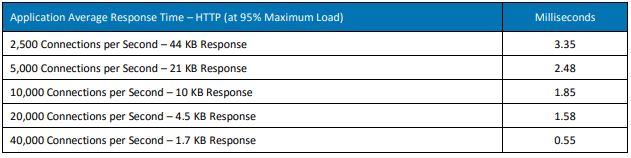

- Az NSS LAB élő hálózati terhelés-szimulációs tesztjén megmutatkozott, hogy magas hálózati terhelés esetén is gyors válaszidők és zéró csomagvesztés jellemzi a Forcepoint eszközöket.

- Hatékony SSL/TLS tanúsítvány kezelés és dekriptálási szabályozás.

- Az SSL és az újabb TLS protokollok használatával lépést tart a növekvő adatvédelmi igényekkel.

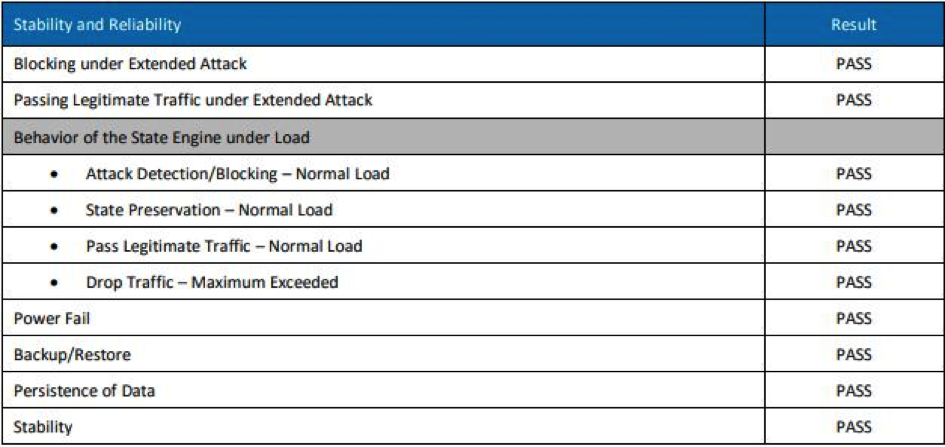

- A biztonságot és stabilitást vizsgáló tesztek igazolták az eszköz azon képességét, hogy blokkolja a rosszindulatú forgalmat hosszabb terhelés mellett is, és biztosítja a legitim hálózati forgalmat. Az eszköz mindezen teszt során működőképes és stabil maradt, és a 100% -át blokkolta a korábban ismert rosszindulatú támadásoknak, riasztásokat generálva mindegyikre.

- Lehengerlő TCO. Referenciákról, kérdezhetsz minket személyesen, igény szerint akár össze is kötünk elégedett ügyfeleinkkel.

- A Forcepoint NGFW telepítése nem lesz csillagrombolós projekt, sőt a gyártó számos publikus videóban nyújt segítséget. RunItLive , RunItLive2

Ha kedvet kaptál, hogy teszteld, lenyomja-e a jelenlegi tűzfalad a Forcepoint-ot, akkor keress minket bátran egy ütős demóért.

EN

EN