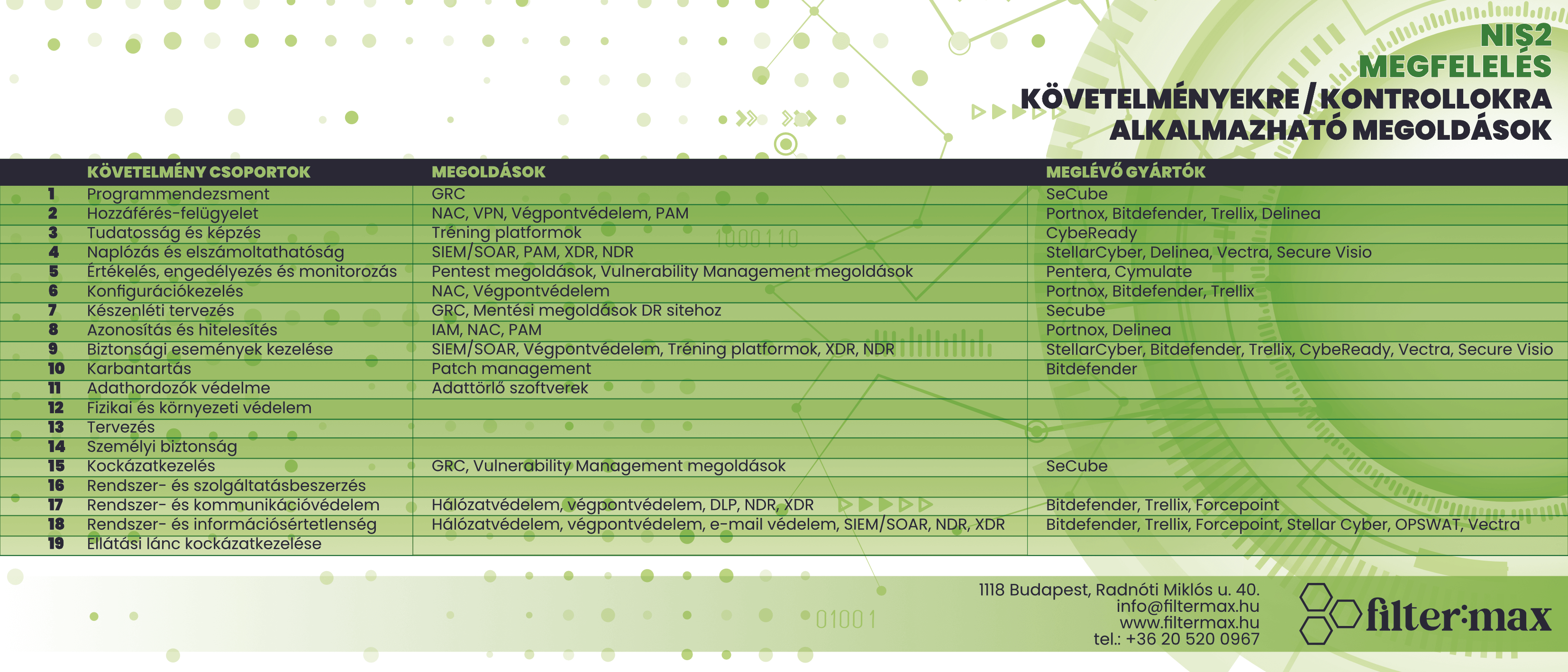

Forcepoin DLP bevezetési útmutató

Alábbiakban összefoglaltuk nektek, milyen fontos lépésekben érdemes DLP-t bevezetni. Természetesen cégmérettől és az egyéb folyamatoktól, a cég érettségi szintjétől függően egyedileg kell kialakítani a lenti folyamatot, de a főbb lépéseket az alábbiak szerint érdemes végig járni!

Adatvagyon felmérés -> Discovery

Amennyiben a DLP kezdetekor a cég még nem rendelkezik úgynevezett adatvagyon leltárral és nem is szándékozik embernapok tucatjait szánni erre, úgy a Discovery funkció lehet a leghasznosabb, érdemes ezzel kezdeni. Amennyiben rendelkezik, úgy az adatvagyon leltárban meghatározott tartalmakat kell a rendszerrel megtanítani, illetve az „adminisztratív” adatvagyon leltárakhoz tartozó tényleges információkat kell felderíteni.

A felderítés az alábbiak szerint történhet:

Szótár alapú felderítés

Azon kulcsszavakból és/vagy kifejezésekből, melyek egy-egy dokumentumot/file-t/adatbázis táblát védendő információt tartalmazó objektummá minősítenek, szótárat építünk. A rendszer a szótár alapján átvizsgálja a hálózatban található szervereket, hogy megtalálja ezek az objektumok hol helyezkednek el.

Sablon vagy címke alapú felderítés

Amennyiben a védendő információk sablonizált formában vannak tárolva (fejléces dokumentumok, taggelt állományok, stb.) úgy elegendő ezekről a sablonokról egy lenyomatot képezni és a rendszer ezeket a mintákat felhasználva deríti fel a céges tárhelyeket.

File/mappa alapú felderítés

Az adatvagyon leltárban vagy adatgazdák által megjelölt szenzitív mappákban található fileokat, vagy a projekt során összegyűjtött fileokat mappákba rendezve készíthetünk lenyomatokat vagy láthatjuk el címkékkel, ami alapján ezen tartalmakat felismerheti a rendszer.

A felderítési szabályokat úgy érdemes létrehozni, hogy találat esetén az adott file-okról másolatot készítsen egy előre kijelölt mappába. Figyelembe véve, hogy a módszer több false positive találatot is adhat, érdemes átnézni a felderítés végeredményét és, ha kell, tisztítani a kapott eredményt. Ebből adódóan, javasolt a felderítést több lépcsőben, szakaszosan elvégezni, hogy az egyszerre felülvizsgálandó eredményhalmaz minél kezelhetőbb legyen.

Adatvagyon megtanítása a rendszerrel -> lenyomat képzés, fingerprinting

Az előző lépés végeredményeképpen egy letisztázott, védendő adatvagyon áll rendelkezésünkre. A DLP rendszer számára ki kell jelölni a discovery eredménye alapján létrejött (vagy a szabályozás alapján meghatározott) mappá(ka)t, mely(ek) tartalmáról lenyomatokat tud készíteni. A későbbiekben ezek a lenyomatok (fingerprint-ek) kerülnek felhasználásra, hogy az adatszivárgást észlelni tudjuk.

A lenyomatképzési folyamatot érdemes úgy beállítani, hogy a célmappákról folyamatosan és időszakosan készítsen lenyomatokat. Ezzel a módszerrel lehet gyorsítani a bevezetést, mert miután egy felderítési szakasz véget ér és a tisztázás megtörténik, a lenyomatképzés automatikusan lefuthat a célmappá(ko)n. A lenyomatképzés automatikus indulását érdemes az elején olyan időszakokra beállítani, hogy a felderítési folyamat és annak tisztázása még az új lenyomatképzés előtt megtörténhessen. A bevezetés elején javasolt a lenyomat képzést mindig manuálisan elindítani. Fontos, ha egy objektumról már készült lenyomat, akkor az új fingerprint-folyamat már nem foglalkozik vele, csak ha az előző állapothoz képest változást történt benne.

Szabályozás létrehozása

Miután a DLP rendszer számára már egyértelmű, hogy mi a védendő adat, van értelme elkezdeni az adatszivárgás monitorozását. A két standard út az e-mailen és a weben keresztül történő adatszivárgás, melyek a Forcepoint proxy és e-mail gateway segítségével felügyelhetőek. Javasolt az első időszakban csak monitorozásra beállítani a rendszert, és folyamatosan felülvizsgálni az egyes incidenseket, hogy a DLP szabályok finomhangolásához rendelkezzünk a szükséges információkkal, miszerint mi számít munkafolyamatnak és mi az, ami adatszivárgási incidens. Amennyiben a cég már előre meg tudja mondani, hogy milyen adattovábbítás számít munkafolyamatnak, akkor a DLP szabályokat már az alapján lehet felépíteni, így a monitorozási fázisban kevesebb incidenst kell felülvizsgálni.

A szabályokat a lenyomatok mellett címkék, reguláris kifejezések, kulcsszavak, szótár alapú szabályok és egyebek alapján is fel lehet állítani. Ha az első lépések megtörténtek, úgy a lenyomat alapú szabályok jelentik a legbiztosabb módszert, mivel az adatok manipulálására és formázására ez a legkevésbé érzékeny módszer, amennyiben a téves riasztások számát szeretnénk a legalacsonyabban tartani.

Kliens oldali DLP

Ez a lépés akár meg is előzheti vagy helyettesítheti a határvédelem bevonását a DLP rendszerbe. Figyelembe véve, hogy szinte minden adathozzáférés a kliens gépeken keresztül történik, javasolt magukat a klienseket is bevonni a DLP alá. Az adatszivárgás védelmi rendszer kiterjesztése a felhasználói gépekre azért is fontos, mert az e-mail küldés vagy webes útont történő adattovábbítás mellett, ezekre az egyéb adathozzáférésekre is rálát így a rendszer:

- megnyitás

- másolás

- módosítás

- adathordozóra másolás

- képernyőkép készítése védendő adatot tartalmazó aktív ablakról.

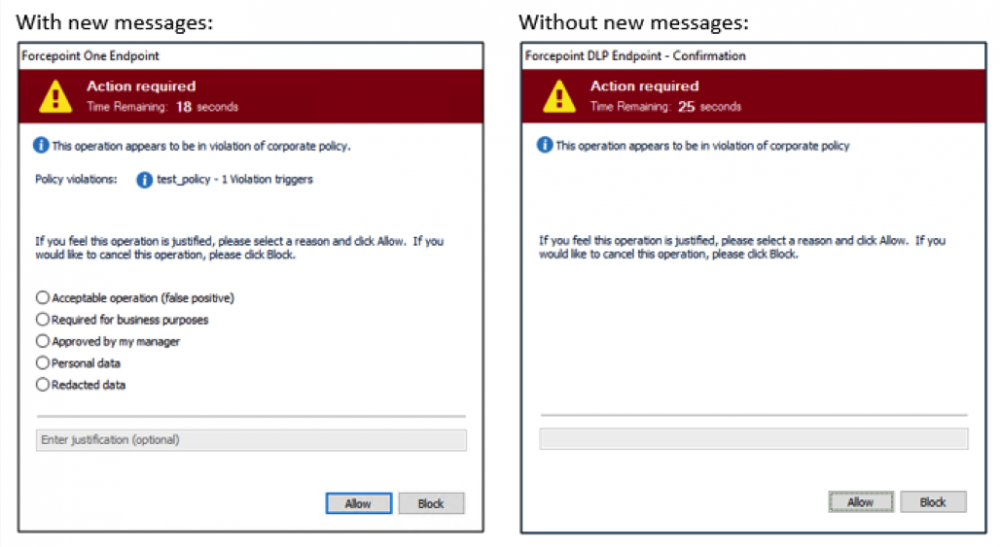

A DLP agent-ek telepítése kliens gépekre körültekintést igényel és mindenképpen teszt eszközökön végrehajtott próba időszakkal érdemes kezdeni. Hozzáadott értéke, hogy akár az is meghatározható, hogy az egyes adatokhoz milyen programokkal lehessen vagy ne lehessen hozzáférni. Javasolt a kliens oldali védelmet is előbb monitorozással kezdeni, hogy a felhasználók munkáját fölöslegesen ne nehezítsük meg, legalábbis, amíg a rendszer finomhangolása még zajlik.

A kezdeti bevezetés után a DLP Endpoint segítségével a felhasználóknak felugró ablakon keresztüli visszajelzést is adhatunk az általuk kezdeményezett műveletekről, így figyelmeztethetjük őket, vagy további jóváhagyást, visszajelzést kérhetünk tőlük, ezzel is finomítva a DLP rendszer működését.

Folyamatos és időszakos discovery

Figyelembe véve, hogy a cég adatvagyona a cég működésével folyamatosan növekszik, érdemes azt időről időre újra felülvizsgálni és így automatizálni, hogy a DLP rendszer tudomást szerezzen az újabb védendő információkról.

Amennyiben már rendelkezünk lenyomattal az adatvagyonról, úgy ez alapján is tudunk rendszeresen felderítést futtatni, így értesülhetünk arról, hogy egyes adatok nem ott vagy nem úgy kerülnek tárolásra, ahogy azt a biztonsági előírások meghatározzák.

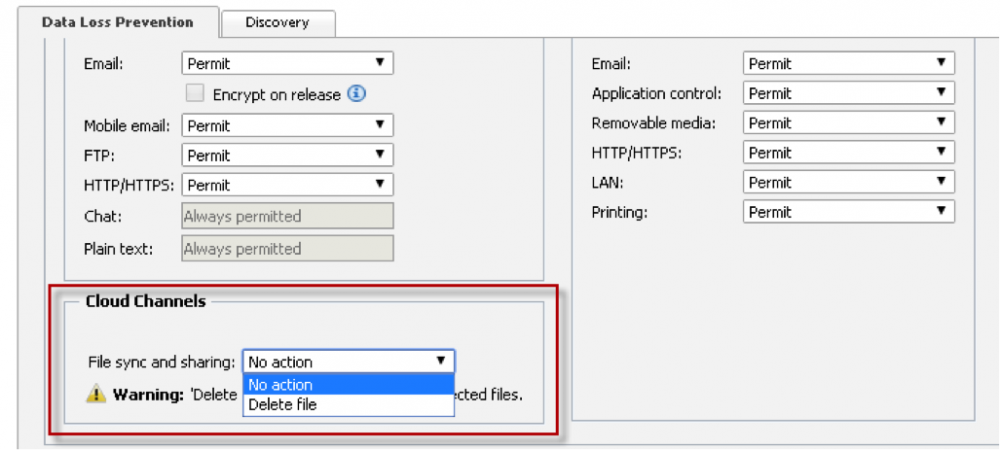

DLP a felhőben

A Forcepoint DLP for cloud applications megoldásával a DLP szabályozás az O365 és egyéb felhő szolgáltatásokra is kiterjeszthető, így a cég egységes szabályozással rendelkezhet és a GDPR és egyéb szabályozói elvárásoknak is egységes felügyeleti rendszerrel felelhet meg.

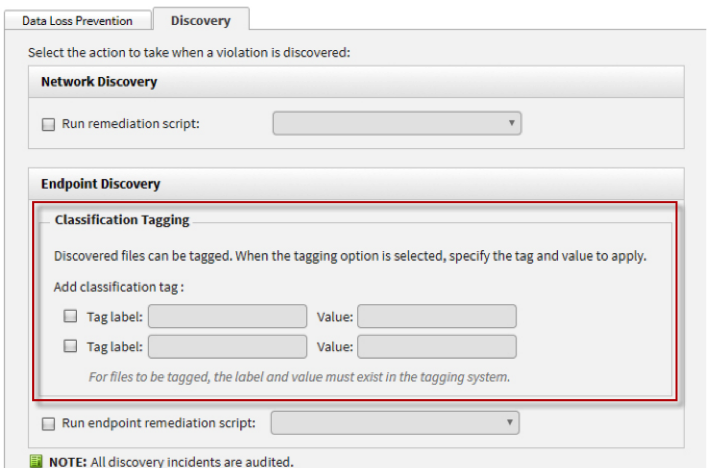

DLP és címkézés

A Forcepoint mind az AIP mind a Boldon James tagging megoldásával integrálódik, így a fenti adatosztályozási módszerek kiegészíthetőek felhasználók által javasolt besorolással, illetve a DLP rendszer által felfedezett kritikus tartalmakat is megfelelő címkével láthatjuk el.

Ha érdekelnek a Forcepoint megoldások, akkor kattints ide és nézd meg a gyártó videóit, töltsd le a neked hasznos manualt. Ha van kérdésed, akkor az alábbi gombra kattintva tudod felvenni velünk a kapcsolatot.

EN

EN