Deep CDR 5.7.0 az OPSWAT-tól

A legtöbb rosszindulatú program még ma is e-mailen keresztül indul útjára. Sok esetben a beérkező, biztonságosnak tűnő linkekről, mellékletekről gyorsan kiderül, hogy olyan fejlett fenyegetést jelentenek, amelyek, amint bejutnak a rendszerbe replikálódnak és könnyen szétterjednek az egész hálózaton keresztül.

Egy jól kitalált, megfelelő e-mail security, egy felügyelt e-mail gateway már a kézbesítés előtt dolgozik: megvizsgálja a teljes e-mailt, mellékleteket, cimzéseket stb.. Nem hátrány tehát olyan rosszindulatú programok észlelésére kifejlesztett alkalmazásokba fektetni a bizalmat, amit a fejlett fenyegetések nem tudnak megkerülni.

A lehető legjobb magatartás az olyan biztonsági megoldások felkutatása, amelyek a ki- és bejövő levelezést teljes egészében monitorozzák, kiértékelik és a gyanús elemeket rekonstruálják is. Az új Deep CDR fejlesztés pont ilyen. Nem csak a mellékleteket, hanem magukat az e-maileket is felügyeli a napi, folyamatos e-mail forgalom megakasztása nélkül.

Minden olyan nagyvállalat és szolgáltató cég, akik nagy mennyiségű e-mail forgalmat bonyolítanak ügyfelekkel és partnerekkel, komoly kitettséget vállalnak a gyorsan terjedő, új fajta fenyegetettségekkel szemben. Az OPSWAT Metadefender képes több tucat antivírus megoldás teljes szignatúra adatbázisával szkennelni az e-mail forgalmat is. Ezen felül azonban, a zero day támadások ellen, további megoldásokra is szükség van, itt jön képbe a CDR technológia.

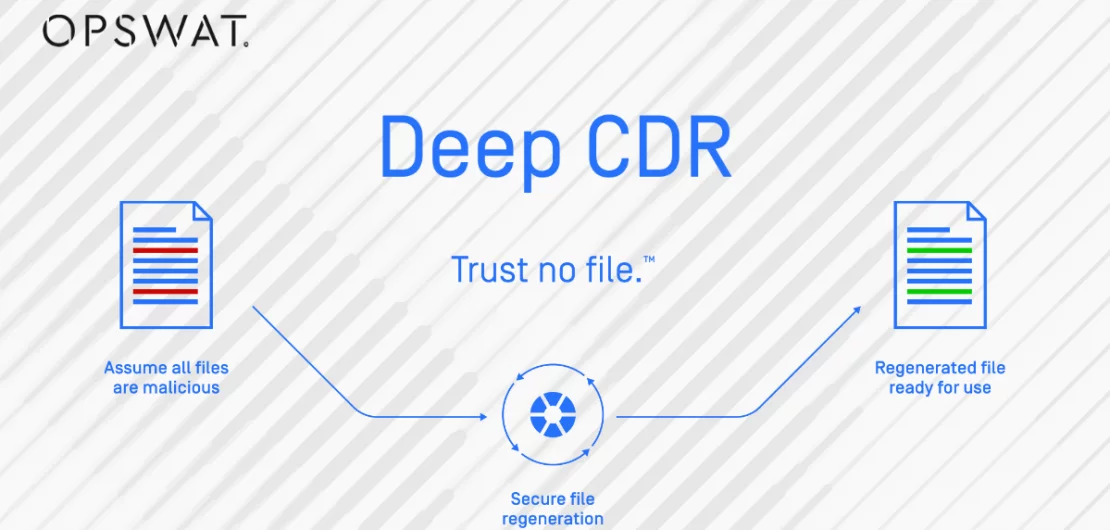

Mi is pontosan a Deep CDR és hogyan működik?

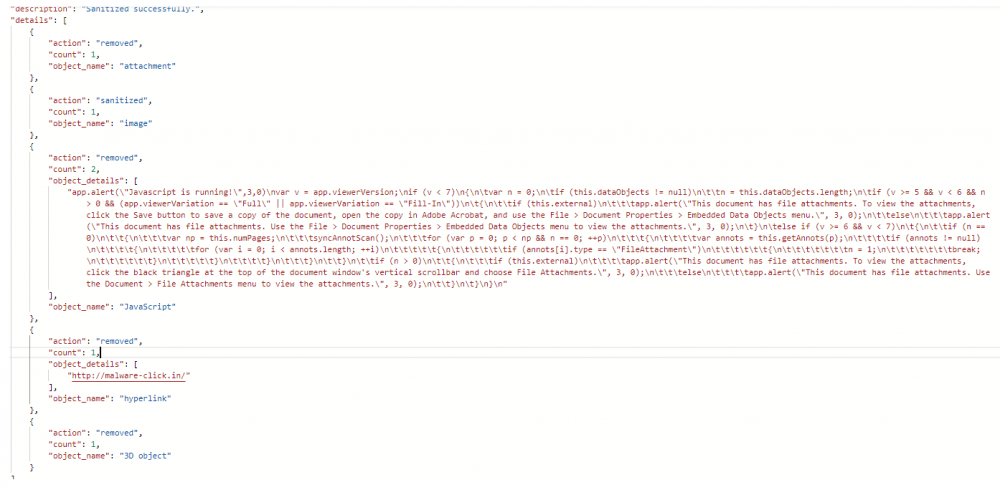

A Deep CDR funkció egy fejlett támadásokat megelőző technológia, amit nem csupán az e-mailek védelmére használunk, hanem a Core szerver része. Az OPSWAT fejlesztette ki és a Metadefenderrel együtt használható. A modul nem a felismerésre koncentrál, hanem eleve azt feltételezi, hogy az összes beérkező file rosszindulatú, így minden elemet szanitizál és újraépít, ezzel garantálva a biztonságos tartalmakat.

Hogyan is néz ez ki részleteiben?

- Első lépésben azonosításra és szkennelésre kerülnek a fájlok. Jelenleg több, mint 4500 file típust képes felismerni a rendszer. Minden egyes file, akár 30 anti-malware motorral is átvizsgálásra kerülhet.

- Az ellenőrzés után megtörténik a file-ok szanitizálása. A Deep CDR modullal a rosszindulatú elemek eltávolításra kerülnek, a metaadatokat és a többi file jellemzőt pedig rekonstruálják. Az új file átnevezésre kerül és úgy kézbesítik ki a postafiókba.

- A harmadik lépésben a regenerált fájlok rögtön használhatóak. Még a bonyolultabbak is, mint a PowerPoint fájlok, ahol akár animált beágyazásokban is elrejthető bármilyen fenyegetés. Az eredeti file-okat karanténba helyezi a rendszer, készül róluk egy biztonsági mentés a további vizsgálatok miatt.

Mivel tud többet a Deep CDR 5.7.0, mint elődei?

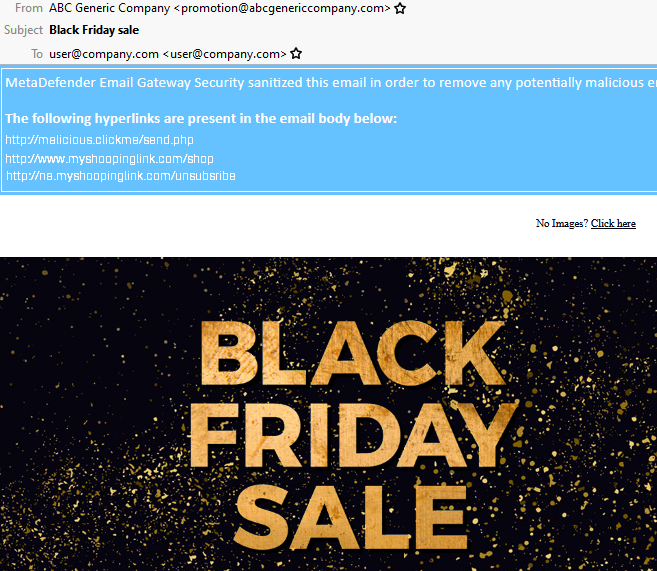

Az új verziószámú Deep CDR 4 új funkciót kapott: már nem csupán a csatolmányokat veszi górcső alá, hanem az e-mailek tartalmát, a bennük szereplő hiperlinkeket is.

1. Új konfigurációk a HTML-es levelezésben, a hiperlinkek szanitizálásra

A Deep CDR új verziójában lehetőség nyílik arra, hogy az e-mailekbe ágyazott hiperlinkek visszaállíthatóvá váljanak. A felhasználói felületen egyszerűen engedélyezhető, vagy tiltható, hogy a bejövő levél, ami hiperlinket tartalmaz eltávolításra kerüljön vagy biztonságos útvonalon keresztül, átirányításra. Akármelyik opció is kompatibilis egy szervezet IT biztonsági policy-jével, a Deep CDR a szanitizálási részleteknél kilistázza a lehetséges elérhető linkeket. Egy adathalász e-mail, ezután, könnyebben beazonosítható furcsa hivatkozásokkal is.

A HTML-es tartalom lecserélhető egyszerű text formátumra

Az összes hiperhivatkozás átalakítható statikus szöveges tartalommá, ami szintén a felhasználói felületeten szabható “személyre”, azaz a Deep CDR konfiguráción keresztül állítható be. Amikor például a “Kattintson ide a kapcsolatfelvételhez!” szöveg jelenik meg egy e-mailben, akkor 2 lehetőség is elérhetővé válik a megjelenítésre: “Kattintson ide (hyperlink eltávolítva) a kapcsolatfelvételhez!” és az eredeti “Kattintson ide a kapcsolatfelvételhez” formátum (ami tartalmazza a hiperlinket, URL átirányítással).

Biztonságos URL átirányítás

Ez a funkció akkor a leghasznosabb, ha URL szkennelő szolgáltatást is használunk. Lényegében a Deep CDR egy prefix hiperlinket ad az aktuális hiperlinkhez, hogy felszámolja a rosszindulatú malware-eket. Amikor, ugyanis a felhaszáló kattint a hiperlinkre, az elemző szolgáltatás szkennelni kezdi a linket és átirányítja az eredeti hivatkozásra. Felhasználói szemszögből nézve elmondható, hogy semmilyen változás nem tapasztalható a folyamat során, azaz a felhasználók ugyanazt a tartalmat kapják a szanitizált file/email feldolgozásakor.

A biztonságos URL átirányítás folyamata az alábbi módon zajlik:

A beérkező levélben szereplő URL-t megnyitva a Metadefender Cloud adatbázisában megtörténik az ellenőrzés még az oldal elérése előtt.

Amennyiben az ellenőrzés eredménye tiszta, abban az esetben nem történik megszakítás, az oldal elérés biztosítottá válik.

Ha a megnyitandó oldalt bármely motor fertőzöttnek, vagy nem biztonságosnak itéli meg, abban az esetben egy értesítés jelenik meg a felhasználónak, hogy a megnyitni kívánt oldal valószínűleg fertőzött, így nem javasolt az oldal betöltése. A felhasználóra van bízva, hogy ezután mégis betölti-e az oldalt, vagy bezárja azt.

Az URL átirányításának menete:

Példaként használjuk a www.opswat.com oldalt.

A böngészőben megnyitva a www.opswat.com oldalt elindul az ellenőrzés.

A megnyitás során az alábbi link generálódik, ami már magában foglalja a biztonságos URL-t.

https://metadefender.opswat.com/safe-redirect/http%3A%2F%2Fwww.opswat.com

Amennyiben az ellenőrzés sikeres és nincsen fertőzés, abban az esetben marad ez az URL, de a www.opswat.com oldal tartalma jelenik meg.

Egy lehetséges fertőzést találva viszont, a korábban említett figyelmeztető üzenet tölt be, azaz a rendszer a felhasználóra bízza az oldal elérését, vagy annak elhagyását.

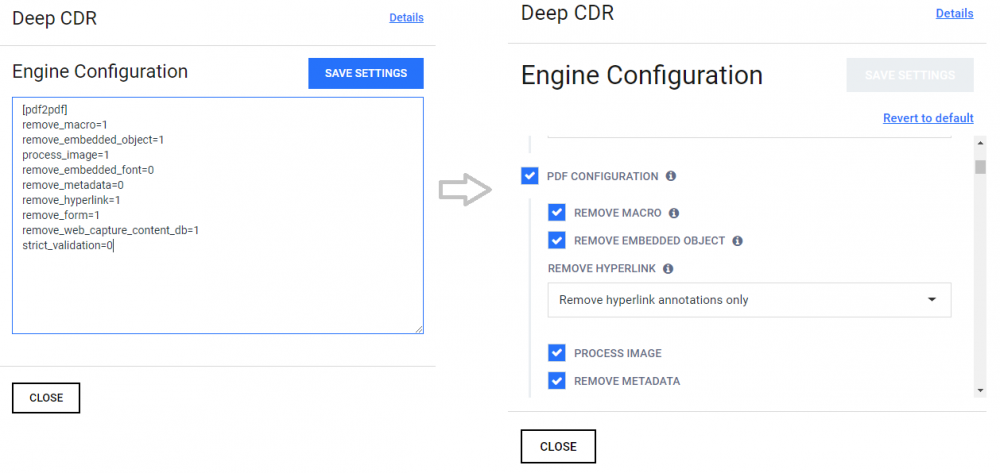

2. A frissített Deep CDR könnyen konfigurálható

A termék új verziójához elérhető egy áttekinthető felhasználói felület is. Nem kell másolni és beilleszteni többé, nem kell megjegyezni semmilyen adatot, egyszerűen be kell pipálni és menteni kell a konfigurációs felületen a szükséges beállításokat.

Ha már van Metadefendered és kiegészítő funkcióként használod a Deep CDR-t is, akkor az újdonságok beállításához frissítened kell a Metadefender Core-t először.

3. Deep CDR Details

A funkciót az 5.2.7 verziószámtól vezették be és ez a feature minden egyes továbbfejlesztésben finomhangolásra került. A célja az, hogy minél több fájl- és objektumtípus kerüljön lefedésre. A Details lehetőséget biztosít, hogy a szriptek használhatóak legyenek (VBA Script Macros, Javascript in PDF stb.), de kiegészült azoknak a hiperlinkeknek a listájával, amelyek az eredeti file-ban vannak (függetlenül a kiválasztott szanitizálási módszertől). Ez az info a továbbiakban azért hasznos, mert alaposabb jelentést kaphatunk egy –egy fájl potenciálisan kártékony szándékáról, arról nem is beszélve, hogy felgyorsítja, alaposabbá teszi magát az elemzést, illetve megkönnyíti a döntést az eredeti file lehetséges felszabadításával kapcsolatban.

4. Új támogatott File formátumok

Az OPSWAT terméke több, mint 85 általános file típus szanitizálását támogatja, ideértve a PDF-eket, Microsoft Office file-okat, a HTML-eket, több kép file-t és a JTD és a HWP file-okat is. Az új verziószámmal 4 másik, egyre gyakrabban megjelenő kiterjesztés is támogatottá vált. Ezek a következőek:

- Icon file format (.ico)

- Cursor file format (.cur)

- Hancom Cell (.cell)

- Hancom Show (.show)

Ha már van OPSWAT (itt olvashatsz a gyártóról többet) Metadefendered és kiegészítő Deep CDR modulod, akkor az új verziószámot egy rendszerfrissítés után automatikusan eléred. Ha még most készülsz csak váltani, akkor javasoljuk, hogy a Metadefender mellé eleve vásárolj Deep CDR funciót is (Deep CDR csak Metadefenderrel működik!). Ha kérdésed lenne, örömmel segítünk, csak nyomj rá az alábbi gombra, vagy vedd fel velünk a kapcsolatot az ismert elérhetőségeken.

Update: A filter:max Virtuális Security Konferencián bemutattuk az OPSWAT Deep CDR funkcióját. Az alábbi videóban a Metadefender v4 CORE, Email, Kiosk és Drive terméket, az adatbeléptetési folyamatot és az e-mail ellenőrzést is megismerhetitek működés közben.

EN

EN