Paradigma váltás az adatvédelemben a GEMALTO-val

Az elmúlt évek tapasztalatai és az EU GDPR lépéskényszerbe hozta a nagyvállalatokat. Az évtizedes adatbiztonsági megoldások és stratégiák elavultak, a virtualizáció, mobil eszközök és felhőszolgáltatások új filozófiát igényelnek. 2016-ban, másodpercenként 44 sor adat, összesen 1,3 milliárd sor szivárgott ki csak a publikált incidensek alapján. A határvédelmet nem húzhatjuk fel sehol máshol, mint az értékes adataink köré, hiszen a szerverek, fizikai eszközök és a hálózatunk nem védhető 100%-ban a külső és belső fenyegetésektől.

„Biztonságos adatszivárgás”

A következő évtized közelében új mentalitást kell elfogadnunk, az adatszivárgást nem akadályozhatjuk meg teljes biztonsággal, de a károkat elkerülhetjük. A Gemalto három egyszerű lépésben segít megvédeni adatainkat, akár adatszivárgás esetén is:

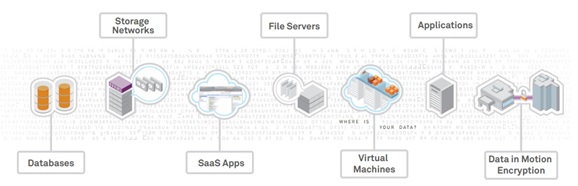

1 - Teljes körű adat titkosítás mozgásban és tároláskor

Akár fizikai hálózaton vagy virtualizációban, a felhőben vagy mozgásban lévő adatainkat kell védeni, a titkosítás vagy anonimizálás megvéd az üzleti kockázatoktól és megfelelőséget biztosít a GDPR elvárásainak is. A megfelelően titkosított formában szivárgott adatok nem okozhatnak károkat, sem üzleti, sem megfelelőségi szempontból.

2 - Biztonságos kulcs tárolás

HSM-ek, azaz hardware security modul-ok segítségével biztosíthatjuk a titkosítási eljárások achilles sarkát, a szoftveresen, vagy nem biztonságosan tárolt kulcsok problémáját. Az adattól távol, fizikai behatolás ellen védett rendszerben kezelt kulcsokkal, azok rotálásával és a hozzáférések korlátozásával lesz központilag managelhető és követhető a vállalati adatvagyon titkosítása.

3 - Autentikáció és jogosultság kezelés

A KeySecure management platform segítségével erős autentikációt és szerepkör alapú hozzáféréseket alakíthatunk ki felhasználóinknak, így az adminisztrátori feladatok nem jelentik automatikusan az adatokhoz való teljeskörű hozzáférést, vagy éppen a felhasználói jogosultságok az adatok managelését.

A fenti három lépéssel visszanyerjük az irányítást adataink felett, a határvédelmet ott húzzuk fel, ahol valóban a legszükségesebb, és segítünk az Európai Uniós adatvédelmi szabályozásnak való megfelelésben is.

EN

EN